Iptables puust ja punaseks

Toores. Ehk seda pala võib täiendada.

Toores. Ehk seda pala võib täiendada.

Tööpõhimõte

Iptables on töövahend linuxi kernelisse ehitatud filtreerimismehanismi kasutamiseks. Kokku koosneb iptables niisiis kahest osast. Kerneli moodulitest ning käsurea utiliidist.

Iptables koosneb kolme tüüpi objektidest:

- Reeglid (Rules)

- Ahelad (Chains)

- Tabelid (Tables)

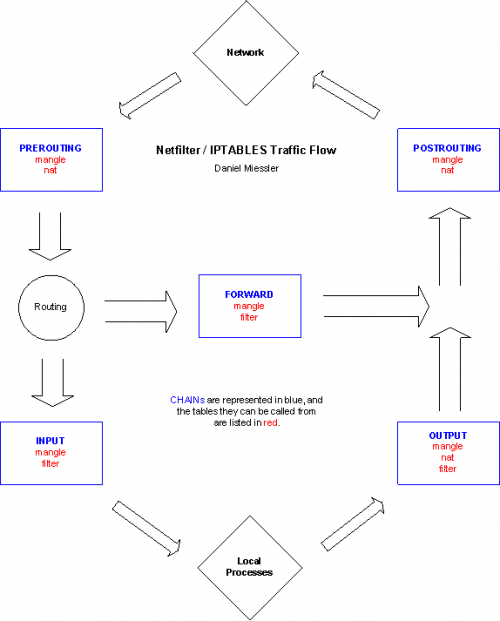

Ülevaatlikult iseloomustab pakettide liikumist läbi ahelate ning tabelite järgnev skeem.

Reeglid

Peamisteks reegliteks mida rakendatakse on ACCEPT, DROP, LOG, REJECT, DNAT, SNAT ja MASQUERADE.

- ACCEPT - lubab paketi

- DROP - kustutab paketi armutult

- REJECT - kustutab paketi ja teavitab sellest ka paketi saatjat

- LOG - logib paketi ja liigutab paketi edasi järgmisele ahelale

- DNAT – paketi saaja aadress muutmine

- SNAT – paketi saatja aadressi muutmine

- MASQUERADE - Paketi saatja aadressi muutmine tulemüüri enda omaks

Tabelid

Paketid liiguvad läbi tabelite ning ahelate ning seejärel neile omakorda rakendatakse reegleid.

Kõik ahelad kasutavad ühte või teist tabelit. Kui tabel pole määratud võetakse vaikimisi FILTER tabel.

Iptables sisaldab kolme põhitabelit:

filter table

Seda tabelit kasutatakse pakettide filtreerimiseks läbi tulemüüri. Eesmärgiks on puhtalt pakettide filtreerimine. Näiteks sissetulevate pakettide (incoming), väljuvate pakettide (outgoing) ja pakettide mis on edastatud võrgukaartide vahel (filtering).

See tabel on seotud kolme ahelaga:

- INPUT ahel - Sisenevate pakettide filtreerimine

- OUTPUT ahel - Väljuvate pakettide filtreerimine

- FORWARD ahel - Võrgukaartide vahel edasi suunatud pakettide filtreerimine

nat table Seda tabelit kasutatakse IP muutmiseks.

- PREROUTING chain - Kasutatakse IP aadressi muutmiseks enne paketi edastamist

- POSTROUTING chain - Kasutatakse IP muutmiseks peale paketi edastamist

- OUTPUT chain - Väljuvate ühenduste filtreerimiseks

mangle Leiab kasutamist pakettide päiste ja QoS bittide modifitseerimiseks

Tabelite sisu näeb järgnevate käsuga iptables -f <tabelinimi> -L. Näiteks:

# iptables -t filter -L

Ahelad

Ahel kujutab endast objekti mis on seotud mingi tabeliga ning millele on omakorda kirjutatud peale hulk erinevaid reegleid.

Masinasse sisenenud oakett liigub mööda ahelaid ülevalt alla seni kuni mõni reegel ühildub paketiga. Näiteks lubab selle või kustutab.

Vaatleme esialgu ahelaid FILTER tabelis. Ehk siis ahelaid INPUT, OUTPUT JA FORWARD.

Ahelates olevaid reegleid näeb käsuga:

# iptables -L Chain INPUT (policy ACCEPT) target prot opt source destination Chain FORWARD (policy ACCEPT) target prot opt source destination Chain OUTPUT (policy ACCEPT) target prot opt source destination

Selline pilt näitab, et mingeid reegleid hetkel pole kehtestatud.

Igal ahelaga saab siduda reegleid. Näiteks tekitame järgneva reegli:

# iptables -A INPUT -i eth0 -j REJECT

See reegel on seotud INPUT ahelaga (-A) (ehk sissetulevad paketid) ja kehtib ainult pakettide kohta, mis sisenevad eth0 võrguliidesele (-i ehk input). -j Reject tähendab, et keeldutakse paketist ja antakse sellest ka paketi saatjale teada.

Või keelustame ligipääsu teatud võrgule:

# iptables -I FORWARD -s 192.168.2.0/255.255.255.0 -j DROP

See reegel kustutab armutult kõik FORWARD ahelasse saabunud ja teatud võrku suunduvad paketid.

Ahelaid saab ka ise luua kasutades võtit -N. Aga selles juba edaspidi.

Paneme nüüd ahelad, tabelid ja reeglid kokku

Pordiedastus

Suuname serveri välise pordi edasi sisevõrgul olevale masinale IP aadressiga 192.168.2.20

# iptables -A PREROUTING -p tcp --dport 80 -j DNAT --to-destination 192.168.2.20

Uute ahelate loomine ja reeglitega sidumine

Võimalik on luua ka täiesti uusi ahelaid ning siduda neid omakorda erinevate tabelitega. Kui tabel pole määratud kasutatakse automaatselt FILTER tabelit.

Loome ahela nimega LOGDROP

# iptables -N LOGDROP

Lisame sinna ahelasse, et sealsed paketid logitakse

# iptables -A LOGDROP -j LOG

Ning seejärel kustutatakse

# iptables -A LOGDROP -j DROP

Seome meieloodud ahela nüüd omakorda INPUT ahelaga

# iptables -A INPUT -j LOGDROP

Näide 2. Loome ahela nimega blacklist kus olevad aadressid armutult blokeeritakse

# iptables -N blacklist

Lisame sinna tabelisse kaks aadresside vahemikku

# iptables -A blacklist -s 207.46.130.0/24 -j DROP # iptables -A blacklist -s 207.46.250.0/24 -j DROP

Seejärel blokeerime meie loodud ahela kõigis kolmes põhiahelas. Ehk siis keelame nii siseneva kui väljuva ja võrgukaartide vahel ruuditava liikluse neile võrkudele.

# iptables -A INPUT -j blacklist # iptables -A OUTPUT -j blacklist # iptables -A FORWARD -j blacklist

Lihtne tulemüür serverile, mis kasutab enda tööks ainult FILTER tabelit

Paneme nüüd tabelid, ahelad ning reeglid kokku ja loome mõned lihtsad reeglid. Näiteks tekitame tulemüüri veebiserverile.

# Accepts all established inbound connections

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

# lubame kõik väljuva liikluse

iptables -A OUTPUT -j ACCEPT

# lubame siseneva liikluse 80nendale veebiserveri pordile

iptables -A INPUT -p tcp --dport 80 -j ACCEPT

# Lubame serverit pingida

iptables -A INPUT -p icmp -m icmp --icmp-type 8 -j ACCEPT

# log iptables denied calls

iptables -A INPUT -m limit --limit 5/min -j LOG --log-prefix "iptables denied: " --log-level 7

# Reject all other inbound - default deny unless explicitly allowed policy

iptables -A INPUT -j REJECT

iptables -A FORWARD -j REJECT

Network adress translation kasutades NAT tabelit

Lubame kerneline IP'de edastamise võrguseadmete vahel.

# echo "1" > /proc/sys/net/ipv4/ip_forward

Laadime NAT'i mooduli

# modprobe iptable_nat

Saatja aadress muudetakse tulemüüri omaks. Näiteks kasutame seda, et ühendada LAN internetiga:

# iptables -t nat -A POSTROUTING -o eth1 -j MASQUERADE

Võtmed tähendavad siin järgnevat:

- -t nat - Valime tabeli nat.

- -A - POSTROUTING Kasutame postrouting ahelat

- -o - eth1 reegel kehtib pakettidele mis väljuvad teiselt interfacelt (-o tähendab output)

- -j - MASQUERADE Saatja aadress asendatakse ruuteri aadressiga.

Juhul kui ruuter omab staatilist IP aadress on soovitatud ülaloleva näite kasutada source NAT'i. Selleks tuleb kirjutada järgnev käsk:

# iptables -t nat -A POSTROUTING -o eth0 -j SNAT --to <eth0-ehk välise võrguseadme aadress>

Põnevat lisalugemist ehk lingid

- https://wiki.itcollege.ee/index.php/Iptables

- https://help.ubuntu.com/community/IptablesHowTo

- http://math.ut.ee/~mroos/turve/praks/iptables.html

- http://www.linode.com/wiki/index.php/Netfilter_IPTables_Mini_Howto

- http://www.dd-wrt.com/wiki/index.php/Iptables

- http://www.frozentux.net/iptables-tutorial/iptables-tutorial.html

- http://viki.pingviin.org/Tulem%C3%BC%C3%BCrimas_IPTABLES_abiga

- http://newartisans.com/2007/09/neat-tricks-with-iptables/

- http://aplawrence.com/Linux/iptables.html

- http://en.gentoo-wiki.com/wiki/Iptables

- http://www.kmyfirewall.org/kmf_doc/iptables-concept.html

- http://www.gege.org/iptables/